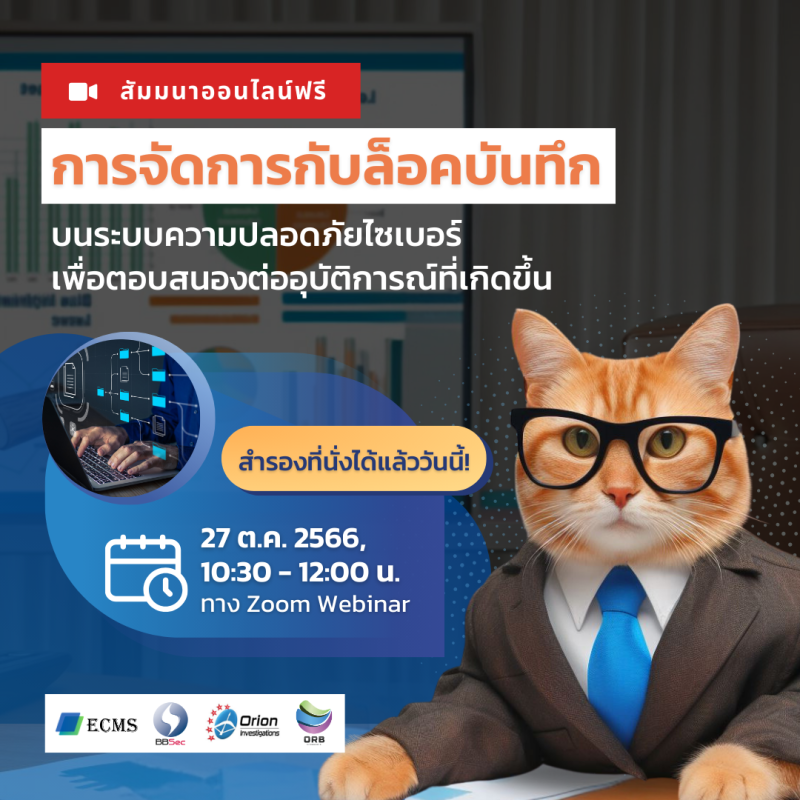

[สัมมนาออนไลน์ฟรี]

การจัดการกับล็อคบันทึกบนระบบความปลอดภัยไซเบอร์เพื่อตอบสนองต่ออุบัติการณ์ที่เกิดขึ้น

ขั้นตอนของการเจาะระบบเพื่อโจมตีไซเบอร์- รูปแบบการโจมตีทางไซเบอร์โดยแฮกเกอร์การดำเนินการทั่วไปในการตอบสนองต่ออุบัติการณ์

(ระบุ -> ป้องกัน -> ตรวจจับ -> ตอบสนอง)สมัครสัมมนาออนไลน์ฟรี

ไฮไลท์การสัมมนา

1. ล็อคบันทึกประเภทใดบ้างที่ควรถูกเก็บรวบรวมบนระบบความปลอดภัยไซเบอร์?

2. ล็อคบันทึกสามารถให้ข้อบ่งชี้หรือเหตุการณ์ที่ไม่ปกติได้อย่างไร?

3. ข้อมูลใดบ้างที่จะต้องรวบรวม วิเคราะห์ และจัดระเบียบ เพื่อตรวจสอบ เมื่อพบกับสถาณการณ์ที่ไม่ปกติ?

4. บุคคลใดบ้างที่ท่านควรขอคำปรึกษาเมื่อเกิดอุบัติการณ์หรือสถาณการณ์ด้านความปลอดภัยที่ไม่ปกติ?

วันศุกร์ที่ 27 ตุลาคม 2566

เวลา 10:30 – 12:00 น.

ทาง Zoom Webinar

ที่มา: ECMS