การแพร่ระบาดของไวรัสโคโรนา 2019 ส่งผลให้หลายองค์กรและหน่วยงานต่างๆ มีอุปสรรคในการปฏิบัติงาน ธุรกิจดำเนินในรูปแบบนิวนอร์มอลที่ใช้ดิจิทัลมากขึ้น องค์กรในทุกขนาดจึงต้องการพัฒนาระบบป้องกันข้อมูลส่วนบุคคลของตนเองที่รองรับพ.ร.บ.คุ้มครองข้อมูลส่วนบุคคล พ.ศ.2562 (PDPA) ตอบสนองรูปแบบนิวนอร์มอล ต้องแข็งแกร่ง ครอบคลุม เป็นวิธีการที่ได้มาตรฐานเริ่มต้นได้อย่างง่ายๆ บริหารจัดการง่าย คุ้มค่าการลงทุน

ฟอร์ติเน็ตแนะนำให้องค์กรเริ่มต้นที่การประเมินความเสี่ยง (Risk Assessment) โดยอ้างอิงถึงคู่มือแนวทางปฏิบัติเกี่ยวกับการคุ้มครองข้อมูลส่วนบุคคล (Thailand Data Protection Guideline V3.0 Extension) ที่คณะนิติศาสตร์ จุฬาลงกรณ์มหาวิทยาลัยได้จัดทำและเผยแพร่ให้แนวทางว่าประเทศไทยจะยกระดับมาตรฐานการคุ้มครองข้อมูลส่วนบุคคลให้เป็นที่ยอมรับได้อย่างไร

ในเอกสารดังกล่าว การประเมินความเสี่ยงเป็นกิจกรรมที่ช่วยสร้างมาตรการในการรักษาความมั่นคงปลอดภัยใน 3 ด้าน ได้แก่ ด้านความลับของข้อมูล (Confidentiality) ความถูกต้องสมบูรณ์ (Integrity) และความพร้อมใช้งาน (Availability) โดยประเมินโอกาสที่ภัยคุกคามจะเกิดขึ้นพร้อมกับประเมินผลกระทบเพื่อให้ได้ระดับของความเสี่ยง (Risk Level) ของตนที่อาจเป็นระดับสูง กลางหรือต่ำ จึงจะสามารถพิจารณาจัดหาเตรียมบุคลากร กระบวนการ และเทคโนโลยีหรือทูลส์เครื่องมือในแต่ละด้านที่เหมาะสม ซึ่งผู้บริหารด้านความปลอดภัย (CISO) ร่วมกับบุคลากรด้านความมั่งคงปลอดภัยจะเป็นผู้กำหนดนโยบายต่างๆ ดังกล่าว

จากผลการประเมินความเสี่ยงข้างต้น องค์กรขนาดกลางและขนาดย่อมอาจเลือกจัดการความเสี่ยงโดยการบรรเทาความเสี่ยง โดยอาจพิจารณาใช้กระบวนการด้านความมั่นคงปลอดภัยมาช่วยในการจัดการความเสี่ยง อาทิ การกำหนดการใช้งานบัญชีผู้ใช้งานที่มีสิทธิระดับสูงไว้อย่างชัดเจน และจำกัดให้กับบุคคลที่มีความจำเป็นต้องใช้งานเท่านั้น เป็นต้น อย่างไรก็ตามองค์กรควรพิจารณาความเหมาะสมในการนำไปประยุกต์ใช้ รวมถึงการปฏิบัติตามข้อกำหนดเฉพาะของภาคธุรกิจ รวมถึงการพิจารณามาตรการควบคุมในมาตรฐานอื่นๆ ที่เกี่ยวข้องเพิ่มเติม

หลังจากที่องค์กรได้ประเมินความเสี่ยงด้านความมั่นคงปลอดภัยสำหรับข้อมูลส่วนบุคคลแล้ว องค์กรจะสามารถกำหนดมาตรการควบคุมด้านความมั่นคงปลอดภัยที่เกี่ยวกับการจัดการองค์กร (Organization Security Measures) และมาตรการควบคุมด้านความมั่นคงปลอดภัยเชิงเทคนิค (Technical Security Measures) ที่เหมาะสมต่อไปได้ ตัวอย่างของมาตรการควบคุมด้านความมั่นคงปลอดภัยที่เกี่ยวกับการจัดการองค์กร เช่น การบริหารความมั่นคงปลอดภัยรวมถึงการกำหนดนโยบายและขั้นตอนในการดำเนินงานที่เกี่ยวข้อง หน้าที่และความรับผิดชอบ การตอบสนองต่อเหตุการณ์และการบริหารความต่อเนื่องเชิงธุรกิจ ซึ่งเป็นการกำหนดมาตรการควบคุมสำหรับเมื่อเกิดเหตุการณ์ขัดข้องหรือเกิดเหตุการณ์ละเมิดข้อมูลส่วนบุคคล และการบริหารทรัพยากรบุคคลรวมถึงการที่องค์กรควรสื่อสารหน้าที่ความรับผิดชอบเกี่ยวกับการรักษาความลับของข้อมูลส่วนบุคคลและการอบรมอย่างต่อเนื่อง เป็นต้น

ในส่วนมาตรการควบคุมด้านความมั่นคงปลอดภัยเชิงเทคนิคนั้นมีทั้งหมด 9 ด้านสำคัญ ได้แก่

1. Access control and authentication – การควบคุมการเข้าถึงและการยืนยันตัวตนเพื่อป้องกันการเข้าถึงระบบสารสนเทศที่ใช้ในการประมวลผลข้อมูลส่วนบุคคลโดยไม่ได้รับอนุญาต มาตรการควบคุมที่สามารถนำมาใช้ เช่น การยืนยันตัวตนแบบ 2 ปัจจัย (2FA) เป็นต้นสำหรับองค์กรที่มีความเสี่ยงสูง

2. Logging and monitoring – การเก็บบันทึกเหตุการณ์และตรวจสอบกิจกรรมของผู้ใช้ เพื่อใช้เป็นหลักฐานหากเกิดเหตุการณ์การเข้าถึง ใช้ เปลี่ยนแปลง แก้ไขใดๆ โดยมิชอบ

3. Security of data at rest – ความปลอดภัยของข้อมูลที่จัดเก็บ ในเครื่องคอมพิวเตอร์และเครื่องแม่ข่าย รวมทั้งระบบฐานข้อมูล เช่น การเข้ารหัสข้อมูลในเครื่องที่มีการเก็บข้อมูลส่วนบุคคล เป็นต้น

4. Network/communication security – ความมั่นคงปลอดภัยของระบบเครือข่ายเป็นเรื่องที่สำคัญ จะครอบคลุมทั้งการเชื่อมต่อกับภายนอก (เช่น อินเทอร์เน็ต) และการเชื่อมต่อกับระบบอื่นๆ (ทั้งภายใน และภายนอก) ควรจะมีอุปกรณ์สำหรับรักษาความมั่นคงปลอดภัยในระดับเครือข่าย เช่น ไฟร์วอลล์ อุปกรณ์ IPS และ NAC เป็นต้น รวมทั้งการเข้ารหัสข้อมูลที่ส่งไปยังภายนอกก็เป็นเรื่องสำคัญ

5. Back-ups – การสำรองข้อมูลเป็นกิจกรรมที่ทำให้องค์กรสามารถกู้คืนข้อมูลที่เสียหายได้ สำหรับองค์กรที่มีความเสี่ยงสูงควรจะพิจารณาความถี่ในการสำรองข้อมูลให้บ่อยขึ้น และทำการเข้ารหัสข้อมูลที่เก็บในอุปกรณ์สำรองข้อมูลด้วย เป็นต้น

6. Mobile/portable devices – การป้องกันความเสี่ยงที่เกิดจากอุปกรณ์พกพา เช่น สมาร์ทโฟน หรือแท็บเล็ต โดยการยืนยันตัวตนก่อนใช้อุปกรณ์ และทำการเข้ารหัสข้อมูลส่วนบุคคลบนอุปกรณ์พกพา เป็นต้น

7. Application lifestyle security – องค์กรควรพิจารณาถึงการรักษาความมั่นคงปลอดภัยในวงจรของการพัฒนาแอพพลิเคชัน เช่น การทดสอบการเจาะแอพพลิเคชั่นและระบบที่เกี่ยวข้อง และมีกระบวนการประเมินผลการทดสอบ Patch ก่อนนำ Patch มาติดตั้ง เป็นต้น

8. Data deletion/disposal – องค์กรต้องนำมาตรการการลบหรือทำลายข้อมูลส่วนบุคคลเพื่อทำให้ไม่สามารถกู้คืนกลับมาได้ ควรจะมีการเขียนทับหลายๆ ครั้ง และทำลายอุปกรณ์จัดเก็บ เป็นต้น

9. Physical security – การรักษาความมั่นคงปลอดภัยทางกายภาพ รวมถึงการติดตั้งระบบแจ้งเตือนการบุกรุกในโซนที่ต้องการความปลอดภัยสูง

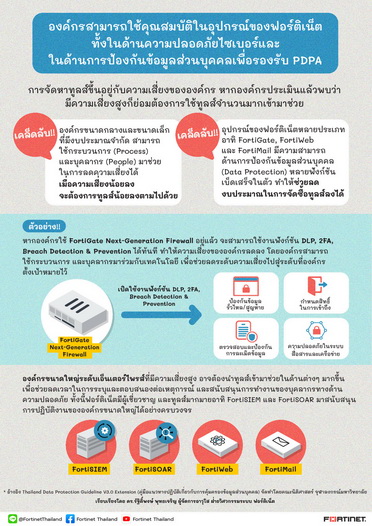

คำถามที่ได้รับบ่อยครั้งคือองค์กรจำเป็นต้องซื้อทูลส์หรือเทคโนโลยีอะไรเพิ่มเติมบ้าง คำตอบคือการจัดหาทูลส์จะขึ้นอยู่กับความเสี่ยงขององค์กรนั้นเอง ยิ่งมีความเสี่ยงมากองค์กรย่อมต้องการมีทูลส์มาช่วยมาก ทั้งนี้ สำหรับองค์กรขนาดเล็กและขนาดกลางที่มีงบประมาณจำกัดสามารถใช้กระบวนการ (Process) และบุคลากร (People) มาช่วยในการลดความเสี่ยงได้ เมื่อความเสี่ยงน้อยลง ทูลส์ที่ต้องการใช้ก็จะน้อยลงตามไปด้วย ซึ่งหากองค์กรใช้ทูลส์ด้านความปลอดภัย (Security) ของฟอร์ติเน็ตในการรักษาความปลอดภัยตามพ.ร.บ. การรักษาความมั่นคงปลอดภัยไซเบอร์หรือปฏิบัติตามกรอบของ NIST, ENISA, ISO27001 อยู่แล้ว อุปกรณ์หลายประเภทของฟอร์ติเน็ต เช่น FortiGate, FortiWeb, หรือ FortiMail เป็นต้น มีความสามารถทางด้านการป้องกันข้อมูลส่วนบุคคล (Data Protection) มาด้วยหลายฟังก์ชัน ซึ่งจะทำให้องค์กรสามารถลดระดับความเสี่ยงทางด้านความมั่นคงปลอดภัยลงและช่วยลดงบประมาณในการจัดซื้อทูลส์ลงอีกด้วย

ตัวอย่างเช่น หากลูกค้าใช้ FortiGate Next-Generation Firewall อยู่แล้ว ลูกค้าสามารถเปิดใช้งานฟังก์ชั่น DLP, 2FA , Breach Prevention ได้ทันทีเป็นต้น ความเสี่ยงขององค์กรก็จะลดลง ซี่งเป้าหมายขององค์กรก็คือ การลดความเสี่ยงลงให้ถึงจุดที่สามารถยอมรับได้ โดยใช้เทคโนโลยี กระบวนการ และบุคลากรมาร่วมใช้เพื่อช่วยลดความเสี่ยงลงนั่นเอง

ในอีกทางหนึ่ง หากเป็นองค์กรระดับเอ็นเตอร์ไพร้ส์ที่ขนาดใหญ่มีความเสี่ยงสูง อาจจำเป็นต้องนำทูลส์เข้ามาช่วยในด้านต่างๆ มากขึ้น เพื่อช่วยลดเวลาในการระบุและตอบสนองต่อเหตุการณ์ รวมทั้งช่วยสนับสนุนการทำงานของบุคลากรทางด้านความปลอดภัยที่มีงานล้นมือ โดยฟอร์ติเน็ตมีทูลส์ เช่น FortiSIEM, FortiSOAR และเทคโนโลยีอื่นๆ ทางด้านการคุ้มครองข้อมูลมาเสริมความแข็งแกร่งและความรวดเร็วให้กับองค์กรขนาดใหญ่

ถึงแม้ว่าคณะรัฐมนตรีมีมติเห็นให้ขยายเวลาบังคับใช้พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล พ.ศ. 2562 ไปเป็นวันที่ 1 มิถุนายน 2565 แล้ว แต่ผลกระทบและความเสียหายทางธุรกิจและชื่อเสียงขององค์กรเป็นสิ่งที่ประเมินค่าไม่ได้ องค์กรจึงต้องเร่งจัดหาโซลูชั่นสำหรับ PDPA ให้แล้วเสร็จ ซึ่งฟอร์ติเน็ตสามารถนำประสบการณ์ ความเชี่ยวชาญ และโซลูชั่นที่ได้รับการพิสูจน์มาแล้วทั่วโลกมาช่วยให้องค์กรสามารถปฏิบัติตามกฎหมายคุ้มครองข้อมูลส่วนบุคคลสำหรับธุรกิจในทุกประเภทได้

ที่มา: คอมมิวนิเคชั่น อาร์ต